La société Vercel, plateforme cloud populaire dans l’écosystème JavaScript et créatrice de Next.js, a confirmé un incident de sécurité impliquant un accès non autorisé à certains systèmes internes, quelques heures après la diffusion d’une revendication alarmante sur un forum cybercriminel.

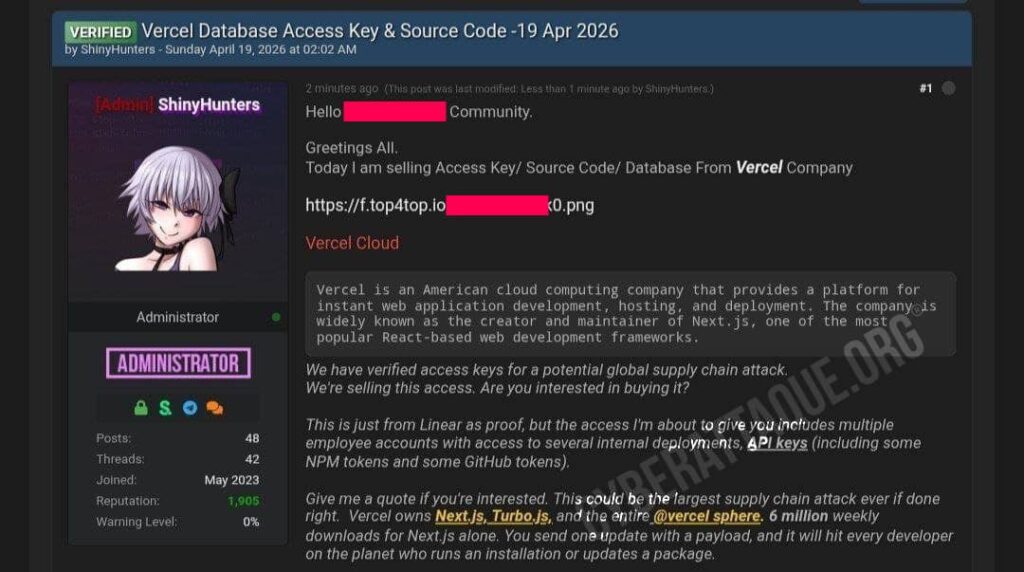

Dans ce message publié le 19 avril 2026, le groupe de hacker se présentant sous le nom de ShinyHunters affirme détenir des clés d’accès, code source, accès base de données et tokens internes liés à Vercel. La publication mentionne également un risque potentiel de supply chain attack à grande échelle.

Ce que Vercel confirme officiellement

Dans son bulletin de sécurité publié en avril 2026, Vercel indique avoir détecté une activité non autorisée sur certains systèmes internes, engagé une enquête avec des experts externes et notifié les autorités compétentes.

L’entreprise précise avoir identifié un nombre limité de clients impactés et être en contact direct avec eux. Les services restent opérationnels à ce stade.

Une revendication particulièrement sensible

La revendication publiée sur le forum affirme que les accès concerneraient plusieurs comptes employés, des déploiements internes, des clés API, des tokens NPM et certains jetons GitHub.

Si ces éléments étaient authentiques, l’enjeu dépasserait la seule compromission interne : Vercel occupe une place stratégique dans la chaîne de développement web moderne via Next.js, Turborepo et ses outils de déploiement cloud.

Pourquoi le risque supply chain inquiète

Une attaque de type supply chain consiste à compromettre un fournisseur technologique afin d’atteindre indirectement ses clients. Dans le cas d’un acteur comme Vercel, cela pourrait théoriquement viser :

- Packages ou dépendances logicielles

- Chaînes de build et de déploiement

- Variables d’environnement

- Secrets applicatifs

- Comptes développeurs

- Infrastructure CI/CD

Aucune confirmation publique sur les données revendiquées

À ce stade, Vercel n’a pas confirmé publiquement l’authenticité des éléments mentionnés dans la revendication ni la nature exacte des accès obtenus. Il reste possible que certaines affirmations soient exagérées ou partielles.

Néanmoins, la simultanéité entre la publication de la revendication et la communication officielle de Vercel renforce l’attention portée à cette affaire.

Ce que les clients devraient faire

- Faire tourner les clés API et secrets sensibles

- Vérifier les variables d’environnement

- Auditer les journaux d’activité

- Renforcer MFA et accès administrateurs

- Contrôler les pipelines de déploiement

- Surveiller tout comportement inhabituel

Cette affaire rappelle qu’un incident touchant un acteur central du cloud développeur peut avoir des répercussions bien au-delà de l’entreprise directement compromise.