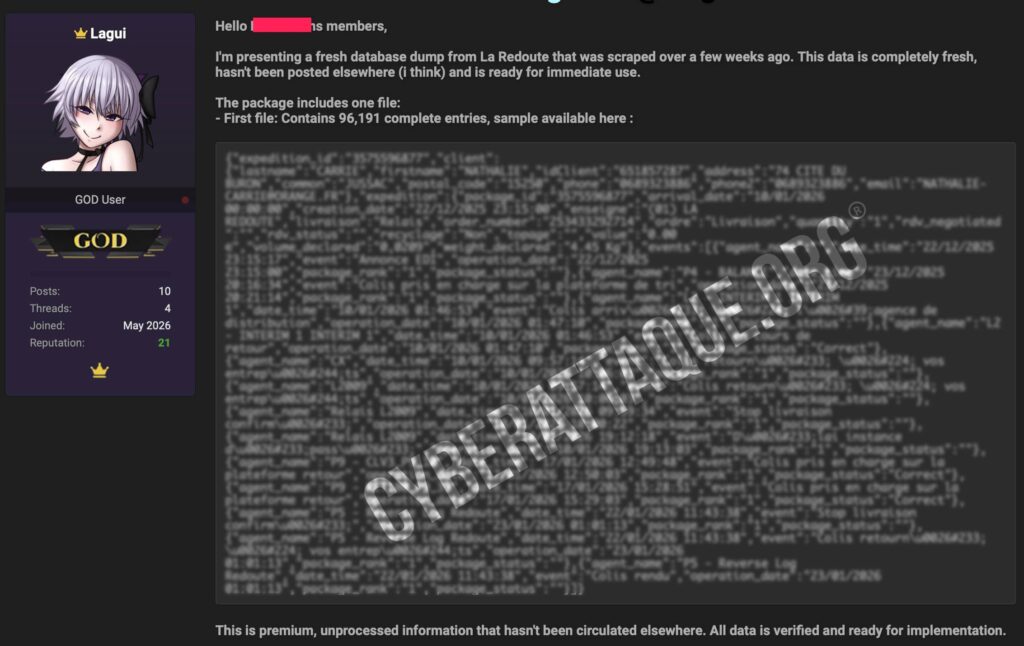

Un hacker sous le pseudonyme Lagui affirme avoir mis en ligne une base de données attribuée à La Redoute, issue d’un scraping réalisé sur plusieurs semaines.

La base contiendrait environ 96 000 entrées et serait structurée autour de données liées aux expéditions et au suivi de colis. Aucune confirmation officielle n’a pour l’instant été communiquée.

La Redoute indique que les données évoquées proviendraient en réalité d’un incident survenu en janvier 2026 chez son partenaire logistique Relais Colis. Selon l’entreprise, cet incident concerne des informations liées aux livraisons (nom, prénom, adresse, email, téléphone) traitées dans le cadre de l’acheminement des colis.

Des informations liées à la logistique et aux livraisons

Les éléments publiés montrent principalement des données associées à la gestion des commandes et des livraisons :

- Nom et prénom des clients

- Adresse postale complète

- Numéros de téléphone

- Adresse email

- Numéros de commande et d’expédition

- Historique des livraisons et retours de colis

Un scraping plus qu’une intrusion ?

D’après le message de l’auteur, ces données auraient été collectées via un scraping automatisé, ce qui suggère davantage une exposition insuffisamment protégée qu’un piratage classique des systèmes internes.

Ce type de situation survient généralement lorsque des interfaces ou API accessibles publiquement ne sont pas correctement sécurisées ou limitées.

Des données classiques mais exploitables

Les informations observées restent relativement classiques pour un service de livraison, mais leur combinaison peut faciliter certaines utilisations malveillantes :

- Phishing ciblé lié à des commandes ou colis

- Usurpation d’identité basique

- Arnaques au faux transporteur

- Revente de bases marketing enrichies

Un indicateur de faiblesse côté exposition des données

Ce type de fuite met surtout en lumière un problème de protection des accès plutôt qu’une compromission profonde. Même si la base semble limitée, elle montre que certaines données peuvent être récupérées sans contrôle suffisant.

Comme souvent avec ce genre de publication, l’ampleur réelle et l’origine exacte restent à confirmer.