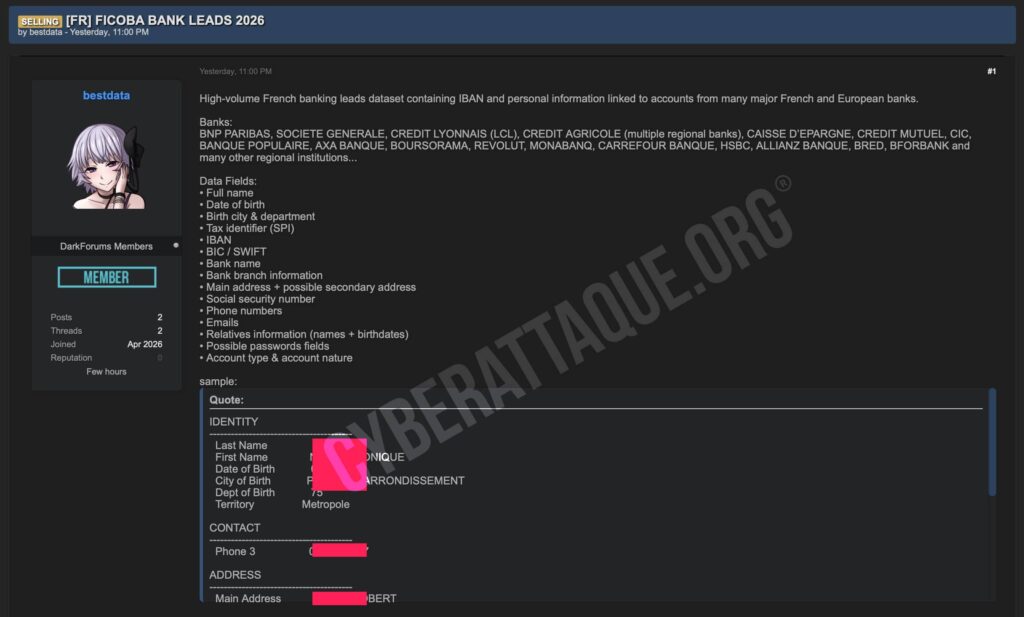

Une cyberattaque majeure a touché le fichier FICOBA, base nationale des comptes bancaires gérée par la Direction générale des Finances publiques (DGFiP). Environ 1,2 million de comptes seraient concernés par cette fuite, provoquée par l’usurpation des accès d’un agent disposant de droits légitimes.

Une intrusion discrète via un accès interne

L’attaque aurait débuté fin janvier 2026, avant d’être détectée puis stoppée grâce à des mesures rapides de restriction d’accès. Le mode opératoire repose sur un scénario classique : l’utilisation de credentials compromis permettant d’accéder aux systèmes sans déclencher immédiatement d’alerte.

Ce type d’intrusion est particulièrement critique, car il contourne les protections techniques traditionnelles en exploitant des accès légitimes dans des environnements sensibles.

Quelles données ont été exposées ?

Contrairement à une attaque bancaire classique, aucune donnée financière directe n’est concernée. Les informations compromises relèvent de l’identification des comptes :

- IBAN / RIB

- Nom, prénom et identité du titulaire

- Adresse postale

- Identifiant fiscal (dans certains cas)

Le FICOBA ne contient ni soldes, ni historiques de transactions, ni accès aux comptes. Toutefois, ces données restent hautement exploitables dans des scénarios de fraude.

Des grandes banques françaises concernées

Le fichier FICOBA recense l’ensemble des comptes ouverts en France, impliquant donc un large éventail d’établissements bancaires. Parmi eux :

- BNP Paribas

- Société Générale

- Crédit Lyonnais (LCL)

- Crédit Agricole (caisses régionales)

- Caisse d’Épargne

- Crédit Mutuel

- CIC

- Banque Populaire

- AXA Banque

- Boursorama

- Revolut

- Monabanq

- Carrefour Banque

- HSBC

- Allianz Banque

- BRED

- BforBank

De nombreuses autres institutions régionales sont également concernées, compte tenu de la nature exhaustive du fichier.

Le vrai risque : un phishing sur-mesure

Si aucune opération bancaire directe n’est possible avec ces données, le danger principal réside dans leur exploitation pour des attaques d’ingénierie sociale.

Avec un IBAN, une identité et une adresse, les cybercriminels peuvent créer des scénarios extrêmement crédibles :

- Faux conseiller bancaire

- Faux service fraude

- Messages usurpant la DGFiP

- SMS ou emails alarmants

L’objectif est d’inciter les victimes à transmettre des données sensibles ou valider une opération frauduleuse.

Mesures prises et alerte des autorités

Suite à la découverte de l’incident, plusieurs actions ont été engagées :

- Restriction immédiate des accès

- Notification à la CNIL

- Saisine de l’ANSSI

- Dépôt de plainte

- Alerte des établissements bancaires

Cette attaque confirme la montée des risques autour des bases administratives sensibles, devenues des cibles privilégiées pour alimenter des campagnes de fraude à grande échelle.