Une fuite massive chez un acteur clé de l’email en France

Un incident majeur touche Alinto, fournisseur français de solutions email professionnelles basé à Lyon. Plus de 40 millions d’enregistrements SMTP ont été exposés sur un serveur Elasticsearch accessible publiquement, sans protection.

La fuite a été découverte le 24 février 2026, signalée dès le lendemain, puis corrigée le 26 février. Durant cette période, les données étaient librement accessibles, sans authentification.

Alinto revendique le traitement de près de 100 millions d’emails par jour, ce qui donne une idée de l’ampleur potentielle de l’exposition.

Des clients majeurs exposés : grandes entreprises et institutions

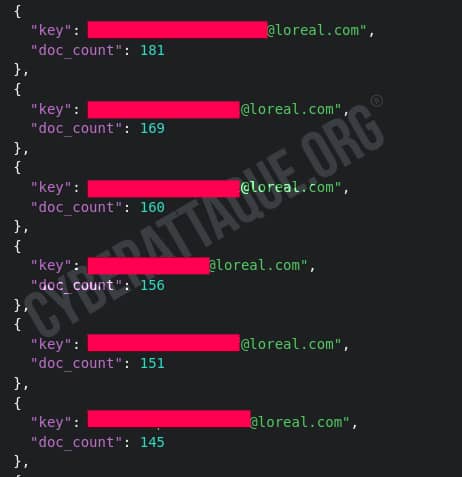

Les données révèlent l’utilisation des services d’Alinto par de nombreuses grandes organisations, notamment :

Au-delà du secteur privé, la fuite inclut également un volume significatif de données publiques, avec au moins 14 000 adresses email gouvernementales françaises.

Sont concernés :

Une fuite centrée sur les métadonnées email

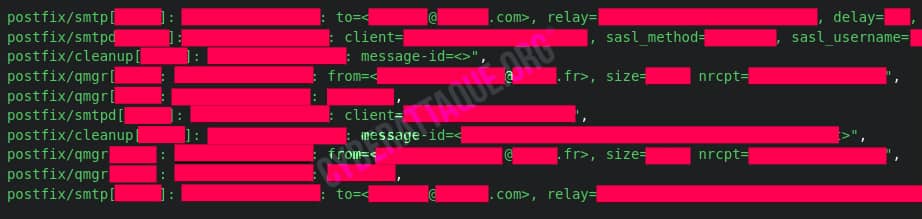

Contrairement à une compromission classique, le contenu des emails n’a pas été exposé. En revanche, les métadonnées récupérées sont particulièrement sensibles :

Au total, environ 4,5 millions d’adresses email uniques ont été identifiées dans la base, couvrant à la fois des comptes professionnels et personnels.

Cleanmail en première ligne

Le cluster exposé était lié à Cleanmail, une solution de relais SMTP sécurisée développée par Alinto. Ce service agit comme intermédiaire dans l’acheminement des emails, ce qui explique la présence de volumes massifs de données.

Ce point est critique : au lieu d’exposer une seule organisation, la fuite concerne l’ensemble des clients transitant par cette infrastructure.

Pourquoi cette fuite est particulièrement critique

Même sans contenu, ces données permettent de reconstruire des cartographies complètes de communication.

Les attaquants peuvent :

Ce type d’information permet aussi d’inférer des éléments sensibles comme des projets internes, négociations ou lancements de produits.

Un risque direct pour l’État et les entreprises

La présence d’adresses gouvernementales expose directement des agents publics à des attaques ciblées, avec un risque potentiel d’accès à des systèmes sensibles.

Côté entreprises, l’impact est tout aussi critique : les attaquants disposent désormais d’une vision globale des flux de communication internes et externes.

Une faille classique, mais à une échelle exceptionnelle

L’origine de l’incident repose sur une erreur fréquente : une base Elasticsearch exposée sans sécurité.

Mais ici, l’effet est démultiplié : en touchant un fournisseur email, la fuite impacte des dizaines d’organisations simultanément, privées comme publiques.

Ce type d’incident illustre un problème structurel : la centralisation des services critiques, où une seule mauvaise configuration peut exposer un écosystème entier.